KÖTÜ AMAÇLI YAZILIM SALDIRILARI NASIL ÖNLENİR?

Çevrimiçi ticaretin büyümesiyle birlikte, çevrimiçi mağaza güvenliği konusundaki endişeler de arttı. Günlük yaşamınızda virüs, kötü amaçlı yazılım ve truva atı gibi terimler duymuşsunuzdur.

Kötü amaçlı yazılım saldırıları nedeniyle bir ihlalin ortalama maliyeti, genel veri ihlali maliyetinden daha yüksek olduğu için, kötü amaçlı yazılımlar herhangi bir veri ihlalinde birincil şüphelidir . Bu kısa bilgi parçasında, kötü amaçlı yazılımlara, türlerine ve kötü amaçlı yazılım saldırılarının adım adım nasıl önleneceğine odaklanacağız.

Kötü Amaçlı Yazılım Nedir?

Kötü amaçlı yazılım, bir web sitesine veya uygulamaya büyük zarar vermek üzere tasarlanmış, bilgisayar kullanıcısı için felakete yol açan bir tür kötü amaçlı dosya veya programdır. Bundan sonra, kötü amaçlı yazılım saldırılarının işletmenize karşı başarılı olmasını nasıl önleyeceğinizi öğreneceğiz.

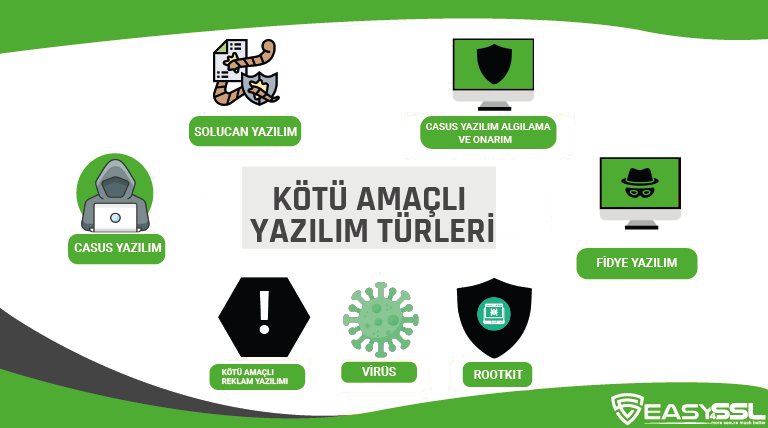

Farklı kötü amaçlı yazılım saldırıları türleri arasında Solucan, Fidye Yazılımı, Reklam Yazılımı, Casus Yazılım, Virüs, Rootkit, Truva Atları, Dosyasız kötü amaçlı yazılım, Cryptojacking kötü amaçlı yazılımı, Botnet kötü amaçlı yazılımı bulunur. Bu kılavuzdaki Sonraki bölüm, kötü amaçlı yazılım saldırılarının nasıl önleneceği hakkındadır.

Aşağıda kötü amaçlı yazılım saldırılarının kesin olmayan bir açıklaması bulunmaktadır.

Virüs: Bir virüs kendini çoğaltabilir ve bir bilgisayar sistemine yayılabilir. Bir site çalıştığında virüs devreye girer. Virüs etkinleştirildiğinde, sistemde enfeksiyonu çoğaltmaya ve yaymaya başlar. Bir virüs, kendisini aynı ağdaki ek bilgisayar sistemlerine gönderebilir.

Truva Atı: Truva atı, yazılım güncellemeleri veya uygulama güncellemeleri şeklinde gelir. İçinde truva atı bulunan bir yazılım güncellendiğinde, onunla birlikte truva atı da yüklenir. Fidye yazılımı, casus yazılım, Cryptojacking kötü amaçlı yazılımı vb. dahil olmak üzere diğer saldırı türlerine yol açabilir.

Solucan: Bir solucan, herhangi bir ana bilgisayar programı ve insan etkileşimi veya bir kötü amaçlı yazılım yazarından herhangi bir talimat gerektirmez. Bir solucan, herhangi bir yardım almadan çoğalabileceği, yayılabileceği ve çoğalabileceği için tehlikelidir. Yayıldığında, durdurmak zordur.

Casus yazılım: Casus yazılım, bir bilgisayar sisteminde sessizce çalışır ve kullanıcıların ayrıntılarını, onların anlamadan toplar. Ayrıntılar şifreler, PIN'ler, ödeme bilgileri veya herhangi bir mesaj olabilir. Siber hırsızlar, bilgileri toplayarak kullanıcıların davranışlarını ve farklı etkinliklerini izler.

Adware: Adware, kullanıcıların gezinme etkinliğini izler ve kullanıcıya belirli reklamlar sunar. Adware tarafından toplanan ayrıntılar, kullanıcının tarama geçmişini, arama geçmişini, farklı sitelerdeki sosyal etkileşimleri, alışveriş düşkünlüğünü, alışveriş sepeti bilgilerini içerir. Bilgiler daha sonra reklamcılara satılır veya hedefli reklamlar gösterilir.

Fidye Yazılımı: Fidye yazılımı, en karlı kötü amaçlı yazılım tekniğidir. Siber suçlular, bir kullanıcının bilgisayar sistemine fidye yazılımı yükler ve dosyaları ve diğer verileri kodlar, ardından bir kullanıcının verilerinin ve dosyalarının kilidini açmak için bir fidye miktarı ister. Siber suçlular birkaç durumda verileri kontrol edebilecekleri bir sunucuya aktarır ve kullanırlar.

Cryptojacking Malware: Siber suçlu bilgisayar sistemine girer ve yazılımı yükler. Yazılım, kripto para madenciliği yapmak için sistemin gücünü ve kaynaklarını tüketir. Kripto para cüzdanlarını çalabilir. Cryptojacking, algılanması zor olan ve arka planda çalışan bir kod kullanır.

Botnet Kötü Amaçlı Yazılımı: Siber suçlular, bir grup bilgisayara bulaşmak için bir bot kullanır ve bunları kötü niyetli bir sel saldırısı için kullanır. Botnet, ana sunucuya geri bağlanan, kendi kendine yayılan bir kötü amaçlı yazılımdır. Botnet adı verilen devasa sayılarda oluşan botlar. Bir botnet bu güvenlik açığından yararlanır ve milyonlarca bilgisayara yayılabilir. Tedarik zincirini kesintiye uğratabilir, hassas bilgileri çalabilir ve aksama yaratabilir.

Kötü Amaçlı Yazılım Enfeksiyonunun Belirtileri

Bir kullanıcı, azalan disk alanı, yavaş PC hızı, tekrarlanan çökmeler, açılır reklamlar, olağandışı internet etkinliği ve tekrarlanan donmalar gibi atipik etkinlikler nedeniyle kötü amaçlı yazılımları algılayabilir.

Antivirüs, bu tür garip etkinlikleri tespit etmek için çok yardımcı olabilir. Antivirüs, sistemi rutin olarak tarayabilir ve kullanıcıları şüpheli etkinlik konusunda uyarabilir. Ayrıca istenirse kötü amaçlı yazılımları algılayabilir ve kaldırabilir.

Kötü Amaçlı Yazılımlara Karşı Nasıl Korunulur: 10 Güvenlik İpucu

Kötü amaçlı yazılım saldırılarının sisteme girmesini ve aksama yaymasını önlemenin birçok yolu vardır. Bunlardan birkaçı aşağıda tartışılmaktadır.

Antivirüs Yazılımını Kullanın

Virüsten koruma yazılımı taramaları, bilgisayar sistemine bulaşabilecek virüsleri, solucanları ve diğer kötü amaçlı yazılım türlerini algılar ve düzeltir. Antivirüs, her dosyayı web dünyasıyla ilgili kötü amaçlı yazılım veya virüslere karşı tarar.

Virüsten koruma yazarları sık sık güncellemeler yayınladıklarından ve bir programdaki en son kötü amaçlı yazılımlara ve hatalara karşı yamaları düzelttiklerinden, virüsten koruma yazılımının imzasını düzenli olarak güncellemek akıllıca olacaktır. En son güncelleme, bir kullanıcının kötü amaçlı yazılımı yanlışlıkla web sitesine dağıtmamasını sağlar. Bu nedenle, kötü amaçlı yazılım saldırılarını nasıl önleyeceğinizi düşünerek, izlenecek ilk ipuçları bunlardır.

Aktarılan Verilerin Güvenliğini Sağlamak için Şifrelemeyi Kullanın

Web sitesinde şifrelemeyi etkinleştirmek için bir SSL sertifikası ile gitmek gereklidir . SSL, Güvenli Yuva Katmanı anlamına gelir. SSL sertifikası, sunucu ve tarayıcı arasında devam eden bilgileri şifreler, bu nedenle üçüncü bir taraf iki uç arasında gerçekleşen iletişimi engelleyemez.

Güvenli Kimlik Doğrulama Yöntemlerini Kullanın

Bir ağın güvenliğini sağlamak için birkaç kimlik doğrulama yöntemi gereklidir. Çok faktörlü kimlik doğrulama (MFA), güçlü bir parola, güvenli bir kimlik doğrulama yöntemi olarak kabul edilebilir.

MFA, herhangi bir uygulamaya, VPN'ye veya çevrimiçi hesaba erişmek için iki doğrulama adımını içerir. Güçlü bir kimlik ve erişim yönetimi politikasının bir parçasıdır. Bu kimlik doğrulama yöntemi, kötü amaçlı yazılım saldırıları olasılığını azaltır.

Web sitesine dosya yüklenmesine izin verme

Kötü niyetli bir oyuncu, hizmetinizi kötüye kullanabilir ve sunucuya kötü amaçlı bir komut dosyası yükleyebilir. Dosyalar, resimler veya herhangi bir belge türü için yürütülebilir izinlerden kaçınmak akıllıca olacaktır. Web sitesine kötü amaçlı kötü amaçlı yazılım bulaştırma olasılığı çok yüksektir. Web sitesindeki kullanıcıların dosyaları paylaşmasının başka bir yolu olmalı.

Form Doğrulamayı Kullan

Form doğrulama, kötü amaçlı komut dosyalarının form alanları aracılığıyla çalışmasını engelleyebileceğinden oldukça gereklidir. Uygun olmayan form doğrulama, başlık ekleme, XSS sitesi komut dosyası oluşturma, SQL ekleme gibi kötü amaçlı yazılım saldırılarına neden olabilir.

SQL Enjeksiyon Saldırısına Karşı Koruyun

Geliştiriciler veya sistem yöneticisi, eklentileri, çerçeveleri ve kitaplıkları en son yamalarla güncel tutabilir. Sistem yöneticisi, web uygulamalarını yönetici haklarıyla veritabanına bağlamamalıdır. Web siteleri veya uygulamalar arasında paylaşılan veritabanı hesaplarını paylaşmamak da mantıklıdır.

XSS Saldırılarına Karşı Koruyun

XSS saldırısı veya Siteler Arası Komut Dosyası Çalıştırma saldırısı, istemci tarafı kod enjeksiyonudur. Saldırgan, geçerli bir site veya uygulamada bulunan kötü amaçlı koda sahip bir tarayıcıda kötü amaçlı bir komut dosyası yürütür.

Saldırı, bir kullanıcı güvenilmeyen bir web sayfasını veya uygulamayı ziyaret ettiğinde başlar. Bu durumun üstesinden gelmek için bir güvenlik duvarı kurmalı, giriş verilerini temizlemeli ve giriş kullanıcı verilerini doğrulamalısınız.

Güvenlik Duvarını Yükle

Kötü Amaçlı Yazılım Önleme için, sisteme bir Web Uygulaması Güvenlik Duvarı (WAF) yüklemek gerekir. Bir web uygulaması ile web arasında gelen HTTP trafiğini kaldırarak web uygulamalarını, mobil uygulamaları ve API'leri korumak için tasarlanmıştır.

WAF, kötü niyetli trafiği önlemek ve böylece web uygulaması saldırılarını önlemek için OSI modelini takip eder. Bir güvenlik duvarı, IP ve bağlantı noktalarıyla ilgili trafiği filtreler. Güvenlik duvarı, kötü amaçlı yazılım saldırılarını önlemek için daha yüksek düzeyde güvenlik sağlar.

Yedekleme Alın

Yönetici, WordPress eklentilerini, temasını, CMS'sini ve çerçevesini sık sık güncellemelidir. Saldırganlar, sisteme girmek için yumuşak bir hedef gibi göründüğü için her zaman yama uygulanmamış bir sistem bulmaya çalışırlar.

Web Sitesinden Çıkış Yap

Üçüncü bir tarafın kimlik bilgilerini doğrulamadan sisteme erişmesini önlemek için çalışmayı tamamladığınızda bir siteden çıkış yapmak mantıklıdır. Belirli bir zamanda otomatik olarak çıkış yapacak bir oturum yönetimi komut dosyası ekleyebilirsiniz.

Çözüm

Kötü amaçlı yazılım saldırılarını nasıl önleyeceğinizi ve güvende kalacağınızı bilmek gerekir. Kötü amaçlı yazılım saldırılarını tespit etmek ve önlemek için uygun eğitim gereklidir. Güçlü bir güvenlik savunması ve siber farkındalık, eğitimin kritik parçalarıdır.

Yukarıda tartışıldığı gibi birkaç önleyici tedbir, olası kötü amaçlı yazılım saldırılarını durdurabilir.